AnyDesk怎么设置分组权限隔离:从零开始的远程控制安全管理指南

目录导读

- 为什么要设置分组权限隔离?

- AnyDesk权限体系基础认知

- 分组创建与成员管理(实战操作)

- 权限隔离核心:角色与策略配置

- 高阶技巧:按设备/用户/时间动态分配

- 常见问题与解答(FAQ)

- 最佳实践建议

为什么要设置分组权限隔离?

在日常远程办公、IT运维或技术支持中,你可能会遇到这样的场景:

- 员工A只能查看屏幕,员工B需要完全控制服务器;

- 外包人员仅允许在工作时间连接特定设备;

- 同一企业内,财务部门、研发部门、运维部门需要访问不同的设备列表。

此时如果所有用户、设备都处于同一权限层级,将直接导致安全风险——误操作、数据泄露、权限滥用都可能发生。

分组权限隔离的核心价值在于:

- 按团队/职能划分访问域,最小化权限暴露面

- 支持精确到“谁、何时、能看什么、能做什么”的管控

- 日志审计时可清晰追溯每一次连接行为

AnyDesk权限体系基础认知

在配置分组前,你需要了解AnyDesk的三个关键权限层级:

| 层级 | 说明 | 典型对象 |

|---|---|---|

| 设备组 | 按设备逻辑分组(如“服务器组”“办公PC组”) | 设备ID集合 |

| 用户组 | 按人员角色分组(如“管理员”“审计员”“普通用户”) | 登录账户 |

| 权限策略 | 绑定到用户组+设备组的规则组合(如“仅允许查看”“禁止文件传输”) | 权限模版 |

注:权限隔离的本质是“用户组 → 设备组 → 策略”的三元绑定关系。

分组创建与成员管理(实战操作)

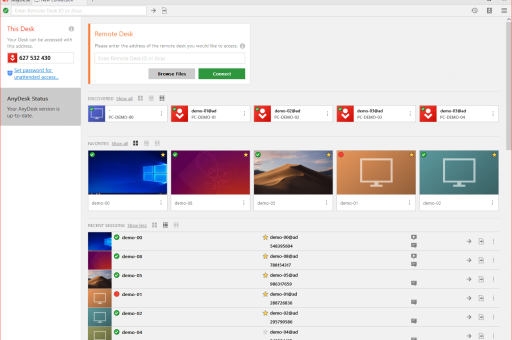

步骤1:登录MyAnyDesk控制台

访问AnyDesk网页管理端(注意:需企业版或高级版授权),使用管理员账户登录。

步骤2:创建设备分组

- 导航至 Devices(设备) → Groups(分组)

- 点击“Create Group”,填写名称(如:Production_Server、Finance_PCs)

- 点击“Add Devices”,输入设备ID或从已注册设备列表中选择

- 保存后,这些设备将自动归属到该分组

步骤3:创建用户分组

- 进入 Users(用户) → Groups(分组)

- 新建分组(如:IT_Team、Outsource_Support)

- 为该组添加成员(通过邮箱或账户名)

权限隔离核心:角色与策略配置

这是“隔离”的实质性步骤。

操作路径: 控制台 → Policies(策略) → Create Policy

策略可配置的内容包括(以精细权限为例):

- 会话控制:只读(禁止鼠标/键盘交互)、完整控制、仅屏录

- 文件传输:双向允许、禁止上传、禁止下载

- 功能限制:禁止聊天、禁止声音、禁止剪贴板

- 时间限制:仅在指定时段允许连接(例如仅周一至周五9:00-18:00)

- 连接方式:仅允许密码/邀请/无人值守访问

实际配置示例:

假设你有一个“外包支持组”,要求他们:

- 只能连接“测试服务器”分组

- 仅允许查看屏幕(不可操作)

- 禁止文件传输

- 工作日10:00-17:00可用

步骤:

- 创建策略“ReadOnly_Outsource”,勾选以上限制

- 回到 Policies → 点击“Apply Policy”

- 绑定对象:

- Users/Groups → 选择“外包支持组”

- Devices/Groups → 选择“测试服务器”分组

- 保存后,策略立即生效

高阶技巧:按设备/用户/时间动态分配

基于设备属性的动态分组

如果你的设备数量庞大,可设置规则自动归类:

- 所有系统版本为Windows Server 2022的设备自动加入“Server_Group”

- 位置在香港的设备自动加入“HK_Devices”

用户组的多策略叠加

一个用户可同时属于多个组,策略按“最严格”原则生效。

- 基础策略:允许文件传输

- 部门策略:禁止传输.docx文件

- 结果:该用户的文件传输被进一步限制

时间隔离策略的典型应用

某企业要求:

- 研发组:7×24小时可连接开发服务器

- 运维组:仅可按需申请临时权限(需管理员审批)

- 审计组:可随时查看所有设备的连接日志

此时只需为“运维组”的策略勾选“Require approval for every session”即可。

常见问题与解答(FAQ)

Q1:为什么我设置了分组权限,用户仍然可以访问其他设备?

A:请确认以下三点:

- 用户是否属于“所有设备”的通配权限组?建议删除默认的“全设备”组。

- 该用户的策略是否已正确绑定到目标设备组?

- 新策略可能需要5-10分钟同步到客户端,请等待后测试。

Q2:分组权限隔离后,用户无法建立连接,怎么办?

A:检查策略中是否勾选了“禁止无人值守访问”或“仅允许邀请连接”。

如果用户通过无人值守密码访问,策略中必须允许该模式。

确认目标设备是否在线且处于无人值守状态。

Q3:能否在分组中设置“禁止复制文件到本地”但允许“从本地上传”?

A:可以,在策略的“文件传输”下拉菜单中,选择“Restrictive”并自定义:

- 勾选“Disable download”但允许“Enable upload”

- 注意:部分版本需要通过“File Transfer Policy”子选项进一步配置

Q4:我只有一个管理员,如何快速测试分组隔离效果?

A:建议创建两个测试账户:

- 账户A:分配到“管理员组”

- 账户B:分配到“受限组”

分别登录验证连接不同分组的设备,观察权限是否符合预期。

也可以使用“Test Policy”功能(部分控制台支持)模拟用户行为。

最佳实践建议

- 最小权限原则:每个用户组只给予完成工作所必需的最小权限,例如巡检人员仅分配“只读+禁止文件传输”。

- 分组粒度不宜过细:分组数量建议控制在10-20个以内,过多的分组将增加管理复杂度。

- 定期审计策略:每季度检查一次策略是否仍有未使用的权限、是否存在过期用户组。

- 启用日志记录:在控制台开启“Session Logs”,确保每次连接都有迹可循,配合分组隔离形成完整的安全闭环。

- 结合双因素认证:对于核心设备组,强制启用双因素认证(2FA),进一步提升隔离安全性。

通过以上步骤,你可以完整实现AnyDesk的分组权限隔离,从设备分组、用户分组到策略绑定,每一步都是企业远程访问安全体系的重要基石,根据实际业务需求灵活调整,既能提升效率,又能有效防止越权访问和敏感数据泄露。

标签: 安全隔离