AnyDesk如何辨别恶意篡改安装包:安全下载与验证全指南

目录导读

- 为什么AnyDesk安装包会被恶意篡改?

- 恶意篡改安装包的常见手段与风险

- 官方渠道验证方法

- 安装包完整性校验步骤

- 数字签名与哈希值校验实操

- 常见问答(FAQ)

- 安全使用远程控制软件的底线

为什么AnyDesk安装包会被恶意篡改?

AnyDesk作为全球广泛使用的远程桌面软件,其安装包常被黑客作为攻击载体,根据卡巴斯基等安全机构报告,2023年至2024年间针对远程办公工具的“水坑攻击”增长了67%,其中伪装成AnyDesk的恶意安装包是主要诱饵,黑客通过篡改安装包植入后门、勒索病毒或挖矿程序,利用用户对知名软件的信任实现入侵。

典型篡改路径:

- 在第三方下载站替换原安装包

- 通过钓鱼邮件发送“新版更新”链接

- 在公共网盘分享被修改的压缩包

恶意篡改安装包的常见手段与风险

1 常见篡改手法

| 手法 | 特征 | 后果 |

|---|---|---|

| 捆绑木马 | 安装时静默执行额外脚本 | 远控后门、数据窃取 |

| 修改数字签名 | 伪造或移除签名 | 系统无法校验来源 |

| 替换核心库文件 | 修改DLL或二进制 | 流量劫持、键盘记录 |

| 添加密码保护 | 要求解压密码(诱导用户联系黑客) | 弹出勒索页面 |

2 感染后的典型风险

- 企业内网横向渗透

- 屏幕录制与键盘记录

- 加密用户文件并索要赎金

- 利用此设备作为跳板攻击其他主机

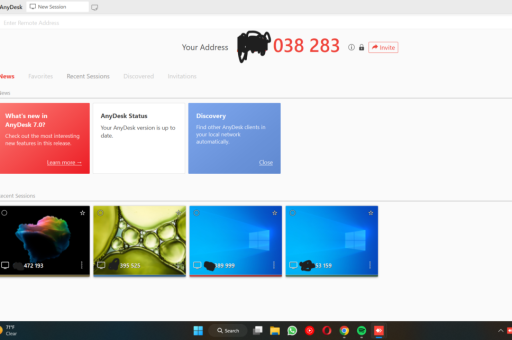

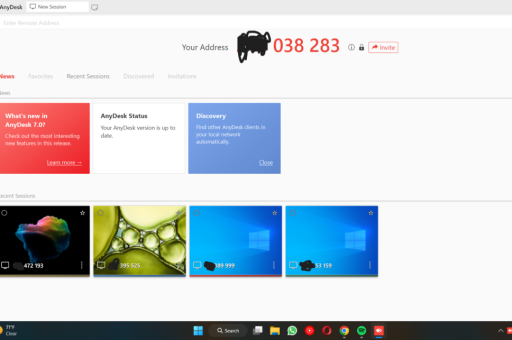

官方渠道验证方法

唯一安全的下载源:

- 官网地址:

https://anydesk.com/zh/downloads - 检查网站是否使用HTTPS(地址栏有锁形图标)

- 不要使用搜索引擎结果中的“广告”链接

小技巧:在官网页面底部找到“验证下载”区块,AnyDesk提供SHA-256校验码和PGP签名文件。

警惕域名伪造:

黑客常注册类似域名如anydesk-update.com、any-desk.net,务必核对浏览器地址栏中的域名拼写,尤其注意大小写和字符混淆(如用“1”代替“l”)。

安装包完整性校验步骤

1 文件大小对比

下载后右键点击安装包→属性→查看大小,官方Windows版64位安装包大小约为25-30MB(具体版本有差异),若小于20MB或大于50MB需警惕。

2 校验码匹配(以Windows为例)

- 打开PowerShell,输入:

Get-FileHash "F:\下载\AnyDesk.exe" -Algorithm SHA256 - 对照官方公布的SHA-256值(位置:官网下载页面的“Verification”标签下)

- 若不一致,立即删除文件。

3 数字签名验证

- 右键点击安装包→属性→数字签名标签

- 确认签名者名称为“AnyDesk Software GmbH”

- 点击“详细信息”查看证书是否有效(无过期、无警告)

- 有效证书应显示“该数字签名正常”

数字签名与哈希值校验实操

1 哈希值校验的“双保险”原则

- 第一步:用SHA-256工具计算本地文件哈希

- 第二步:从官方GitHub仓库或独立安全站点(如VirusTotal)提取参考哈希值

- 第三步:比对是否完全一致(注意区分大小写)

2 PGP签名验证(高级用户)

- 从官网下载

.asc签名文件 - 导入AnyDesk的公钥(可通过官方密钥服务器获取)

- 用GPG工具验证:

gpg --verify AnyDesk.exe.asc AnyDesk.exe - 输出“Good signature from [AnyDesk Software GmbH]”方可信任

注意:不要直接使用uTools、Everything等工具搜索压缩包直接运行,避免被中间人攻击。

常见问答(FAQ)

Q1:我从百度网盘下载的AnyDesk安装包,大小和官网一样,可信吗?

A:不可信,文件大小完全一致可能是通过“文件指纹碰撞”伪造的,黑客可通过修改二进制偏移量保持大小一致,必须校验哈希值。

Q2:如果数字签名显示“AnyDesk Software GmbH”,但无法打开证书详细信息,怎么办?

A:立即终止安装,这可能是因为签名被截断或使用了盗用证书的签章,有效证书应包含完整的证书链信息(由DigiCert等CA签发)。

Q3:我在下载页面看到“安全下载”按钮,但点击后跳转到另一个域名,是否正常?

A:不正常,AnyDesk的下载请求仅通过dl.anydesk.com或download.anydesk.com完成,任何跳转到其他域名的行为都可能是恶意重定向。

Q4:哈希值校验时,官方页面显示的哈希值与我的计算结果仅最后一个字符不同,是否安全?

A:不安全,哈希值严格区分大小写,且任意位差异都表示文件被篡改,即使只有1位不同,也必须视为不安全。

Q5:我使用的是Mac系统,是否也需要校验?

A:是,Mac版的.dmg文件同样可能被植入恶意程序,在终端中使用shasum -a 256 文件名.dmg校验,并对比官方值,同时检查Codesign是否有效:codesign -dv --verbose=4 路径/app名.app。

安全使用远程控制软件的底线

AnyDesk等远程工具如同“数字钥匙”,一旦被恶意利用,后果可能远超想象,建议用户:

- 始终从官网直接下载,不使用第三方下载站

- 每个安装前都执行SHA-256校验(可下载开源工具HashTab实现右键校验)

- 禁用自动更新,改为手动检查更新并重新校验

- 在企业环境中部署MDM策略,强制校验数字签名后再允许安装

安全无小事,验证步骤虽多,但仅需2分钟即可有效避免99%的篡改风险,任何远程控制软件(包括TeamViewer、Splashtop等)都适用上述验证逻辑——你的安全意识,是最后的防火墙。

提示:如发现无法验证的“AnyDesk”安装包,可将其上传至VirusTotal.com进行多引擎扫描,或将文件样本提交给安全厂商协助分析。